เวลาพูดถึง Phishing Mail หรือเมลหลอกลวง หลายคนมักทำหน้ากระหยิ่มยิ้มย่อง แล้วชะล่าใจไปว่า “ไม่ได้กินฉันหรอก มีแต่พวกโง่ ๆ ไม่ทันระวังเท่านั้นแหละ ถึงจะติดกับหลงกลเมลหลอกลวงพวกนี้” แหม.. ว่านก็เป็นคนหนึ่งที่เคยคิดย่ามใจแบบนี้เหมือนกัน แต่บอกเลยว่าไม่ว่าเราจะคิดว่าเรารู้ทันแค่ไหน เป็นไปได้เสมอว่ามิจฉาชีพจะนำหน้าเราไปก้าวนึงเสมอ..

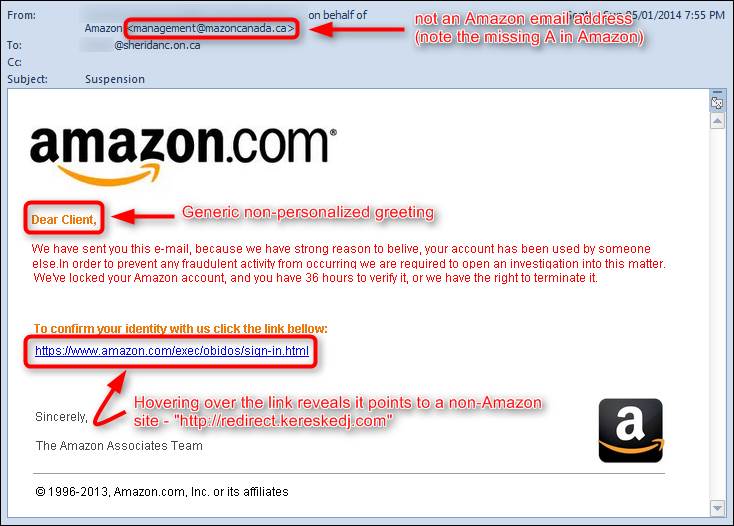

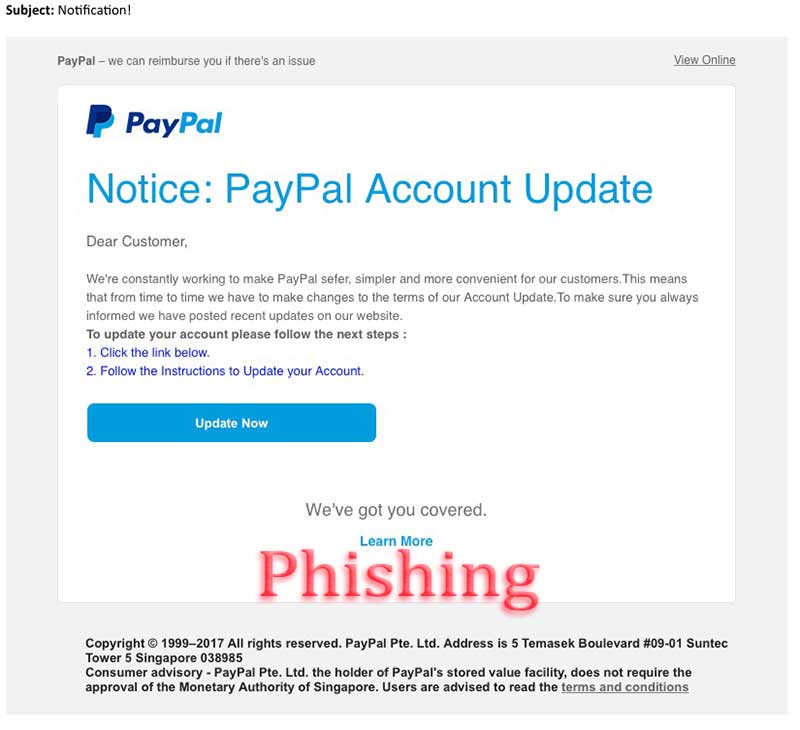

ว่าก็ไม่ได้ เพราะแต่เดิม Phishing Mail ก็มีรูปแบบที่ง่ายต่อการสังเกตจริง ๆ เช่น ส่งอีเมลหลอกที่หน้าตามีพิรุธมาก และง่ายต่อการจับผิด แบบนี้.. คือเห็นเลยว่าอีเมลนี่ไม่ใช่สุด ๆ ไม่เนียนเอาซะเล้ย แล้วไม่ใช่แค่Amazon นะ จากFacebook(ปลอม) หรือPaypal(ปลอม) หรือธนาคาร(ปลอม)ก็มี จุดประสงค์เพื่อหลอกล่อให้เราล็อคอินเข้าไปในเว็บไซต์(ปลอม) จากนั้นก็จะ“ตก”accountกับพาสเวิร์ดเราไปกระทำย่ำยีรวมถึงเงินในบัญชีเราด้วย

ภาพจาก http://www.wehatemalware.com/what-is-phishing/

หรือไม่ก็มาจากบริการที่เราไม่ได้แม้แต่จะมีaccount กับทางเว็บนั้น ๆ ด้วยซ้ำ แบบนี้ก็จะสังเกตและ“เอ๊ะ”ได้ง่าย ชะ คิดจะมาหลอกกันง่าย ๆ .. ไม่ได้กินซะล่ะ!!!

ภาพจาก http://www.hoax-slayer.net/phishing-scams-anti-phishing-information/

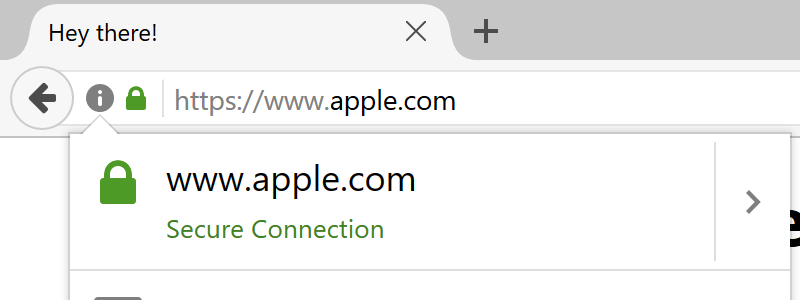

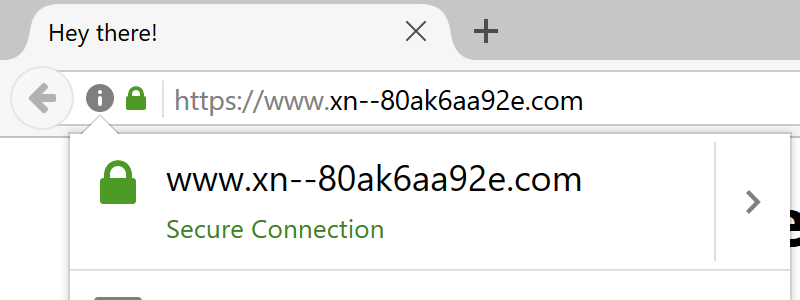

หรือที่“โหด”ขึ้นมาหน่อย ก็จะเป็นการหลอกลวงโดยใช้ Unicode Domain+Cyrillic character ซึ่งเป็นที่ฮือฮาไปเมื่อกลางปีที่ผ่านมา เชื่อไหมว่ารูปurlสองรูปนี้คือurl เดียวกัน?!? =) วิธีนี้เรียกว่าโหดจริง ถ้าไม่ช่างสังเกต จะ“เอ๊ะ”ได้ยากมาก แต่ก็ยังพอมีทางสังเกตได้แม้ไม่ง่ายนัก

ภาพจาก https://www.xudongz.com/blog/2017/idn-phishing/ และอ่านวิธีแก้ได้ที่เว็บนนี้เช่นกัน

วิธีบนว่า“โหด”แล้ว แต่แน่นอนว่าต้องมีวิธีที่“โหด–“กว่า ไม่งั้นคงไม่เขียนบล็อกมาให้อ่านกัน.. เรื่องนี้ว่านได้รับรู้ครั้งแรกมาเมื่อเดือนที่แล้ว โดย”เหยื่อ”คือน้องที่รู้จักและเป็นคนไทยนี่แหละ สูญไปร่วมหลายล้านบาท และยังคาราคาซังอยู่ บอกเลยว่าไม่ใช่เรื่องไกลตัว ว่าจะเขียนบล็อกแต่ก็ผัดผ่อนอยู่เรื่อย จนในที่สุด วันนี้เห็นสเตตัสข้างล่างนี้ เลยต้องเขียนบล็อกซะที เพราะมันคุกคามและลุกลามใกล้ตัวมาขึ้นเรื่อย ๆ

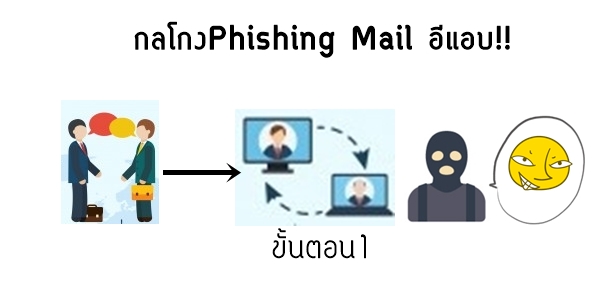

ถ้าอ่านแล้วยังงง ๆ ว่ามันเกิดขึ้นได้ไง ว่านจะขอแจกแจงขั้นตอนจากเคสน้องที่รู้จักโดน ดังนี้

คุณกับคู่ค้าอีเมลหากัน ติดต่อเจรจาธุรกิจหรือตกลงซื้อขายสินค้ากัน

ดูไปก็น่าจะปรกติ แต่ที่ไม่ปรกติเพราะอีเมลเซิร์ฟเวอร์ของฝ่ายใดฝ่ายหนึ่งถูกแฮกเกอร์แฮก

และลอบอ่านอีเมลการเจรจาทั้งหมดอยู่อย่างเงียบ ๆ โดยที่ทั้งสองฝ่ายไม่ได้รู้ตัวเลย

ในที่นี้ขอสมมติว่าเรากำลังเจรจาจะซื้อขายcustomized big bike ก็แล้วกัน กับผู้ผลิตรายนี้ก็ซื้อขายกันมานานแล้วด้วย ไม่ใช่พึ่งติดต่อกันจะได้มาหลอกลวงอะไรกัน และสมมติอีกว่าเมลเซิร์ฟเวอร์ฝั่งของคู่ค้าคุณซึ่งเป็นผู้ผลิตBig bikeถูกแฮก

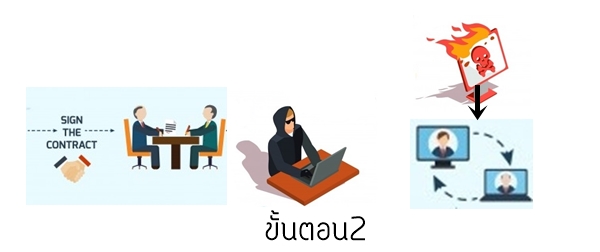

วิธีที่แฮกเกอร์ใช้คือการปลอมอีเมลที่ได้รับ reply กลับมา ตรงชื่อ Sender เป็นที่อยู่เมลของผู้ผลิตBig bikeจริง แต่ช่อง Reply-To กลายเป็นเมลแฮกเกอร์ที่ถูกสร้างขึ้นโดยชื่อมีความคล้ายคลึงกันมาก เช่น สมมุติว่าเมลผู้ผลิตBig bikeคือ [email protected] ตรงช่องผู้ส่ง ที่อยู่เมลก็ระบุตามนั้น แต่เวลาเรากดตอบกลับ มันจะดึงข้อมูลจากช่อง Reply-To มาใช้ส่งตอบกลับแทนซึ่งมันจะเป็น [email protected]

ในขณะเดียวกัน แฮกเกอร์ก็ปลอมเมลเราขึ้นมาด้วย สมมติเช่น อีเมลเราคือ [email protected] แฮกเกอร์ก็จะปลอมอีเมลให้ดูเนียน ๆ เช่น [email protected] แล้วใช้เทคนิคเดียวกันกับข้างบนเวลาส่งเมลไปหาผู้ผลิตBig bike ซึ่งก็คือช่อง Sender เป็นเมลจริง แต่ช่อง Reply-To เปนเมลปลอม

ทีนี้ก็หวานคอแร้งสิค้า.. ด้วยวิธีนี้นี่แหละ แฮกเกอร์ก็จะนอนตีพุงรอรับเมลจากทั้งสองฝั่ง เวลาเรากับผู้ผลิตตอบเมลกันกลับไปมา มันจะได้รับก่อน แล้วแก้ไขเนื้อหา แล้วค่อยส่งไปให้ตัวจริงของแต่ละฝ่าย.. เรียกได้ว่าเป็นอีแอบซุ่มเก็บรายละเอียดอยู่อย่างเงียบ ๆ

การเจรจาเริ่มงวด.. เริ่มมีการตกลงและยื่นข้อเสนอเงื่อนไขในการตกลงซื้อขายสินค้ากัน

เงื่อนไขการจ่ายเงินอะไรที่เราเสนอแล้วผู้ผลิตบอกไม่โอเค แฮคเกอร์จะแก้ว่าโอเค.. เครื่องยนต์รุ่นนี้ อะไหล่นี้ผู้ผลิตบอกหมด แฮคเกอร์จะบอกว่ามีพร้อมประกอบเลยจ้าาา สุดแท้แต่จะหลอกล่อกันไป..

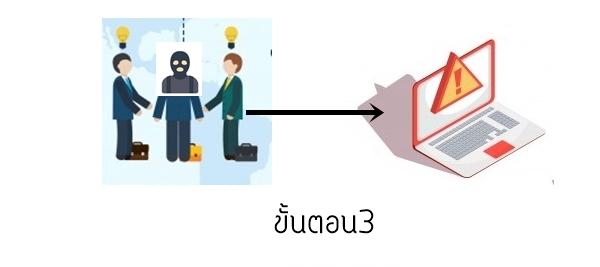

จุดงวดก็แน่นอนว่าพอผู้ผลิตส่งinvoice มาให้ แฮกเกอร์ก็แก้เป็นบัญชีของมันเองเรียบร้อย แล้วบอกสวย ๆ ว่าให้โอนไปบัญชีใหม่ที่ให้ไป อย่าโอนไปบัญชีเก่าที่เคยใช้ ไม่งั้นออเดอร์จะล่าช้า พอเราหลงเชื่อโอนเงินไปตามนั้น และส่งหลักฐานการโอน(เข้าบัญชีโจร)ให้ผู้ผลิต แฮกเกอร์มันก็แก้ชื่อบัญชีผู้รับเงินให้เป็นของผู้ผลิตก่อนแล้วค่อยส่งต่อ.. โอ้ย แสบบบบบบบบบบบบ

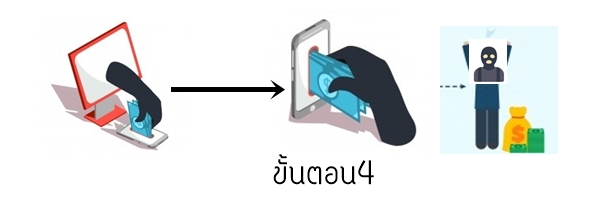

แน่นอนว่า.. กว่าทั้งสองฝ่ายจะรู้ตัวว่า”เงินไปไหน” แฮกเกอร์ก็เชิดเงินหนีไปเรียบร้อยแล้วจ้าาาาาาาาาา

เคสน้องคนที่โดนไปหลายล้านตามข้างบน วิธีการมีความซับซ้อนกว่านี้ เรียกได้ว่าเป็นcyber crime ข้ามชาติกันเลยแหละ นี่ย่อยเอามาเล่าแค่core ๆ แต่บอกเลยว่าอย่าชะล่าใจว่าฉันไม่ได้เจรจาธุรกิจเป็นล้านกับใคร เพราะเห็นคนที่โดนหลอกในลักษณะPhishing Mail อีแอบคล้ายกันกับที่น้องเค้าโดนเมื่อไม่นานมานี้ แต่เป็นระดับSME ก็ยังแปลกใจอยู่ว่ามีไปถึงขั้นนั้นแล้วเหรอ จนในที่สุด.. วันนี้ก็เกิดเคสที่แชร์สเตตัสมาข้างบนนี่แหละ ซึ่งเป็น fake attachment แม้จะ“เอ๊ะ”ได้ง่ายกว่าการหลอกให้โอนเงินอย่างที่น้องโดน แต่มันก็แสดงให้เห็นว่าPhishing Mail อีแอบเริ่มมีมิจฉาชีพใช้กันมากขึ้น เลยคิดว่าต้องเขียนเป็นบล็อกเพื่อบอกต่อในวงกว้างเสียที ซึ่งพอไปค้นดู แน่นอนว่าที่ต่างประเทศโดนกันไปหลายแล้วเหมือนกัน วิธีค่อนข้างใกล้เคียง ใครสนใจไปอ่านเพิ่มเติมได้ ตามนี้..

https://smallbiztrends.com/2017/07/new-type-of-phishing-email.html

http://www.independent.co.uk/life-style/gadgets-and-tech/news/gmail-phishing-latest-cyber-security-attack-hacking-infect-users-mimicking-past-emails-a7531981.html

วิธีป้องกันหรือรู้เท่าทันPhishing Mail อีแอบ คงไม่มีอะไรมากไปกว่า“ระวัง”และ“สังเกต”ให้ดี เวลาได้รับอีเมลหรือมีใครส่งอีเมลหรือส่งไฟล์อะไรมา อย่าประมาท.. โทรจันและมิจฉาชีพจ้องจะเล่นงานเราทุกเมื่อ ขอให้โชคดีและแคล้วคลาดจากภัยไซเบอร์เทอญ..

อนึ่ง ขออภัยที่รูปประกอบขั้นตอนออกแนวตัดแปะไปหน่อย พอดีรีบบบบบเลยทำแบบรีบ ๆ ในPhotoscape ขอให้เครดิตภาพvector และภาพ feature image ตามนี้ ไปใช้กันได้ เว็บนี้ดี๊ดีจ้ะ

Background vector created by Macrovector – Freepik.com

People vector created by Freepik

Card vector created by Vectorpocket – Freepik.com

Background image created by Jcomp – Freepik.com

ติดตามข่าวสารและสาระจากว่านน้ำกันได้เช่นเคยที่ https://www.facebook.com/wannamdotcom/ ขอบคุณที่ติดตามค่ะ ^^